Destapando el Phishing de Correos…por la mañana temprano.

Después del gran artículo de mi compañero Rafa Otal en el que nos ilustra de como utilizar Python y Nmap para descubrir la red, hoy traemos este artículo recién cocinado e improvisado que explicamos a continuación. Os recomiendo totalmente, la «saga» que irá ampliando poco a poco «Descubriendo la red con Python y Nmap – Parte 1» y «Descubriendo la red con Python y Nmap – Parte 2«

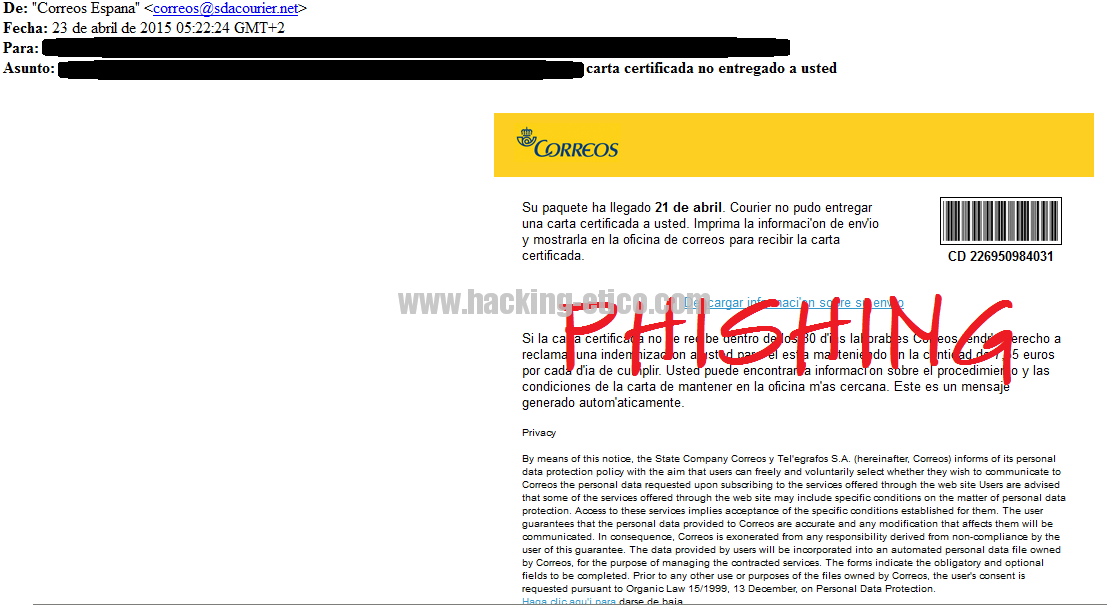

Hace escasas horas, concretamente las 05:22 de la mañana, una hora muy prudencial, dónde las calles está cortadas e Internet apagado, le ha llegado a mi compañero Miguel Ángel Arroyo un correo que me ha reenviado posteriormente a mi cuenta para que le echara un vistazo.

Realmente, a mí todavía no me ha llegado a ninguna cuenta de correo, este tipo de phishing pero sentía curiosidad de como trabaja y por qué está haciendo daño. Aunque realmente, con el phishing se puede llegar muy muy lejos.

Un gran detalle de mi compañero que me manda malware en vez de un jamón jeje.

El artículo de hoy «Destapando el Phishing de Correos…por la mañana temprano» tratará de desgranar y/o identificar la procedencia del correo y de si es maligno o no. Además de extraer información.

Desmontando la trama.

En un principio llega un correo a tu cuenta mail desde [email protected] ya aquí hemos tenido que darle a suprimir pero como usuarios «despistados» no nos hemos coscado de este detalle y sí, de que pone correos y «algo» de Courier, una empresa de transporte.

La interfaz Web

Ignorantes nosotros hemos picado, y le hemos clicado en el enlace «Descargar información sobre su envío» porque queramos o no, el ser humano es curioso por naturaleza. Estoy por apostar que si pusiera «por favor no cliques aquí» tendría mucho más efecto que otro texto.

La interfaz está conseguida sin duda, aunque el captcha siempre es el mismo pero si entras un numerito diferente no te deja continuar. Que exigente, oiga!.

Nos hemos fijado que tiene un cuadro de texto para «buscar» y casualmente se nos ha caído la cabeza sobre el teclado metiendo el famoso alert para ver si hay algún XSS sin éxito aunque si nos ha revelado más info.

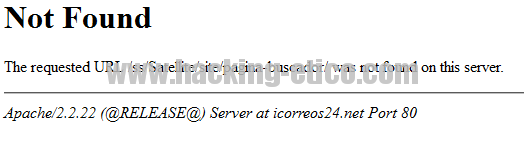

No es que sea algo relevante pero si sabemos que funciona bajo Apache 2.2.22 con algunos CVE que pueden ser aprovechados. Pero nosotros no hacemos eso ;).

No es que sea algo relevante pero si sabemos que funciona bajo Apache 2.2.22 con algunos CVE que pueden ser aprovechados. Pero nosotros no hacemos eso ;).

La Web no tiene nada más, metes el captcha y se te descarga un ZIP el cual contiene tu carta certificada, pero… en EXE. Que nivel!! Correos mandando cartas certificadas en .EXE!!! Obviamente no vamos a abrirlo y lo eliminamos porque esto si que no cuadra. Podemos analizarlo con malwr.com por ejemplo o con nuestro antivirus para ver su peligrosidad.

Estructura del Phishing

Lo primero que vamos a ver es si localizamos información sobre el dominio «sdacourier.net» para saber de dónde viene la URL. Metemos el dominio en urlquery.net (recordad que es nuestro amigo xD) pero no obtenemos nada, incluso dice que es una URL inválida.

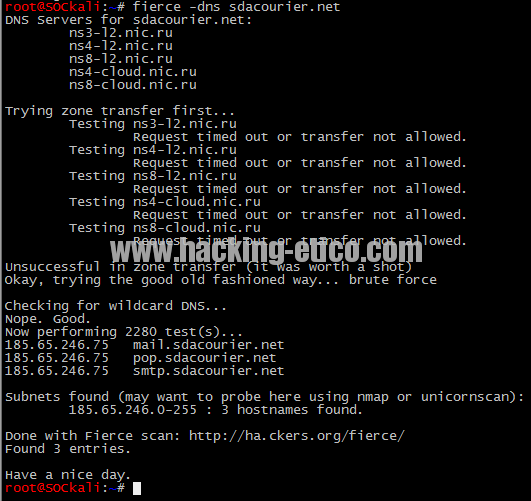

Probemos si tiene algún subdominio más tipo «webmail», «mail» etcétera… en un principio probamos de forma manuel pero teniendo «amigos» que pueden hacer esto mucho más sencillo ¿por qué no utilizarlos?. Para ello vamos a lanzar fierce una aplicación integrada en Kali Linux para localizar recursos DNS.

Obtenemos los siguientes resultados:

Malamente, apuntan los DNS a dominios «.ru» ya otra señal de que algo bueno no es. Si probamos por ejemplo el subdominio mail.sdacourier.net veremos esta pantalla.

Podemos deducir que simplemente es un servidor de correo, con mail, smtp y pop configurado pero nada más. Otra señal que se une a las premisas encontradas antes.

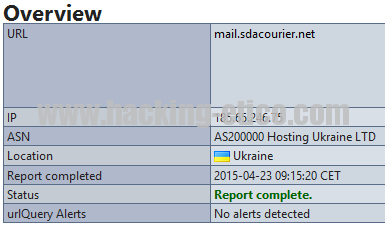

¿Y si analizamos en urlquery.net los subdominios?

Intentémoslo con mail.sdacourier.net.

Localización, Ucrania. Más malas noticias. Podíamos parar el análisis y darnos cuenta de que no, de Courier, Correos o lo que sea no es realmente pero nos hemos propuesto sacar las máximas evidencias en pocos minutos. Sigamos pues.

Vamos ahora a intentar una transferencia de zonas DNS para revelar más información del atacante. Esta vez vamos a usar Windows, el cual tiene una utilidad que se llama nslookup que nos ayudará con esto. Lo que debemos introducir es lo siguiente, secuencialmente.

nslookupserver ipset type=anyls -d <nombre del dominio>