Cuando el pato teclea Cuack Cuack – Parte 1

Este Lunes por fin llegó a mis manos el USB Rubber Ducky, del que tanto había escuchado y nuestro compañero @edusatoe nos puso los dientes largos en una demo que hizo en la Hack&Beers de Qurtuba, así que ahora que ya he podido jugar un poco con él, vamos a ver una pequeña introducción y quien sabe que más 😉

Para él que no sepa que es nuestro patito de goma, es un USB que utiliza el estándar HID (Human Interface Device) por lo que Windows, OS X, Linux y Android lo detectarán como un teclado, por lo que hacemos al final con este USB es teclear comandos como si lo estuviera realizando un usuario y hace que los antivirus no lo detecten.

Tiene un lenguaje de programación muy sencillo que nos permite automatizar nuestros propios payloads pudiendo realizar diferentes tareas como:

- Recoger información del sistema operativo

- Sustraer información importante de los navegadores

- Robar cookies de sesiones abiertas

- Obligar a la víctima a conectarse a una WiFi que queramos y ya tenemos un MITM.

- Mandar la información por correo electrónico

Esto es solo una pequeña muestra de lo que podéis hacer, ahora, el resto depende de vuestra imaginación.

Ahora viene la siguiente pregunta.

¿Nos podemos proteger?

La gente piensa que desactivando el autoplay de los USB se soluciona el problema, pero no es así dado que este USB trabaja como HID, por lo que no le afecta, dado que el autoplay solo es para los USB de almacenamiento.

Tenemos varias opciones para evitar este tipo de ataques, la primera y más radical es apagar los USBs desde la BIOS, de esta manera no funcionará ninguno y no hay posibilidades de ataque.

También podemos usar la aplicación USBDeview, que nos muestra a tiempo real toda la información de los dispositivos USB que se conectan, detectando de esta manera la conexión del «pato».

Recordar bloquear la sesión cuando nos levantemos del ordenador para evitar que el pato pueda tener éxito, debido que lo que se suele hacer es usar los terminales de los sistemas para realizar las acciones.

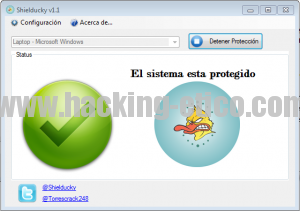

Si somos de los que nos olvidamos de bloquear el ordenador al levantarnos de él, también tenemos shielducky de Alex Torrescrack que con presionar un botón ya quedaríamos protegidos y dejaremos de hacer Cuack.

Así que ya sabéis, también hay que tener cuidado con la seguridad física y nuestros puertos USB no sea que nos pinchen un pato de goma y nos roben la cartera.

Como me gusta esto de ir haciendo las cosas por fascículos para que no se hagan muy largos los post y así dejar las cosas en el aire y la intriga… en el siguiente montaremos nuestro primer programa.