SHODAN. Identificando dispositivos en unas coordenadas.

Hola, hoy vamos a dedicar este post a hablar de uno de los más famosos buscadores de internet, pero uno que no es prácticamente utilizado por la gente de a pie (aunque cada vez tiene más adeptos), sino un buscador que es muy frecuentado y consultado por hacker informáticos, ya sean hacker malos o hacker éticos (los buenos). Es el buscador llamado SHODAN.

Sé que de este buscador ya se ha hablado pero hoy os voy a mostrar como una persona puede hacer una búsqueda localizada. La Wikipedia lo define como un motor de búsqueda que le permite al usuario encontrar dispositivos (routers, servidores, cámaras ip, impresoras domótica, etc.) conectados a Internet y que a través de una variedad de filtros pueden ser utilizados para concretar y afinar más la búsqueda. Algunos también lo han descrito como un motor de búsqueda de banners de servicios, que son metadatos que el servidor envía de vuelta al cliente.

Shodan recoge datos sobre todo en los servidores web al momento (HTTP puerto 80), pero también hay algunos datos de FTP (21), SSH (22) Telnet (23), SNMP (161) y SIP (5060), etc…

Este motor de búsqueda al igual que google (pero de forma diferente) lo que hace es recorrer toda la red mandando peticiones a puertos y esperando su respuesta, toda esta información la va almacenando en una base de datos y cualquier usuario puede consultarla.

Además como he comentado antes dispone de comandos o filtros para afinar más nuestra búsqueda:

Country: Nos permite filtrar la búsqueda a un país en concreto

country:ES VOIP

City: Filtra por ciudad, Ejemplo para buscar Servidores Apache en Madrid:

city:Madrid Apache

geo: Puedes afinar más aún la búsqueda por las coordenadas de latitud y longitud

port: Permite hacer búsqueda por el puerto especificado

port:21 city:Madrid

net: Realiza una búsqueda por una IP específica o por rangos de IP

net:195.10.12.0/24

hostname: Realiza una búsqueda por el texto que le

hostname:Camera

*Todos estos filtros pueden unirse y utlizarse en una misma búsqueda

Debo de decir que estos filtros son los que te deja utilizar el buscador Shodan para una cuenta FREE de registro. Hay un registro de pago que te permite utilizar bastantes más filtros e incluso enlaza con un mapa y te señala la ubicación geográfica de los resultados de la búsqueda realizada.

Pues una vez explicado el funcionamiento de Shodan vamos a realizar una búsqueda dirigida sobre un dispositivo de mi propiedad que tengo enganchado a internet, para haceros ver que si sabemos las coordenadas podemos comprobar si hay dispositivos en esa zona y si esos dispositivos utilizan credenciales por defecto, que es un error muy grave y que las personas no tienen conciencia sobre esto por desconocimiento.

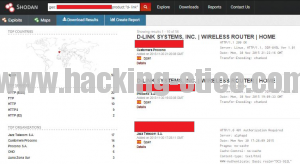

Para empezar y una vez registrados en Shodan introduciremos en el recuadro de búsqueda los filtros necesarios para realizar nuestra búsqueda dirigida. En este caso he realizado la búsqueda con el filtro “geo” y le he introducido unas coordenadas específicas (donde se encuentra mi dispositivo) y también le he sumado a la búsqueda la marca del fabricante “D-LINK”.

Obtener las coordenadas de una ubicación o dirección es muy sencillo y google maps nos la facilita.

Como podemos ver en la captura de pantalla, Shodan me ha encontrado 56 dispositivos que cumplen con las especificaciones de mi búsqueda y esos 56 dispositivos encontrados se encuentran en las coordenadas especificadas. Podemos ver en la parte de la izquierda como los clasifica según los puertos.

Pues bien uno de esos dispositivos obtenidos es el mío “D-LINK WIRELESS ROUTER” y me da la IP de acceso al dispositivo. Probamos a acceder (que desde el propio Shodan pinchando sobre el dispositivo nos redirige a la IP y al puerto….)

Y nos encontramos con un formulario de acceso, que para colmo, nos indica a la izquierda el modelo del producto y a la derecha la versión y el firmware.

Con estos datos, sólo nos hace falta 3 minutos más para ver si el propietario (yo en este caso) he tenido la precaución de modificar el usuario y password que el fabricante le ha asignado por defecto a mi dispositivo.

“Comentar de este dispositivo que el usuario no se puede modificar, que sólo se solicita la password pero hay que introducir una captcha para validar las credenciales y acceder al menú de configuración, con lo que no se le podría hacer a este formulario ataques por fuerza bruta, ya que la captcha te lo impide.” (esto lo veremos en otro artículo que hagamos para el blog)

Bueno, como dije antes, sólo he tenido que hacer un poco de Google Hacking para buscar y en menos de 3 minutos he encontrado páginas webs con posibles usuarios y passwords por defecto de este dispositivo.

Pues probamos a introducir una de las passwords encontradas en google para este modelo de dispositivo y una vez introducida la password y la captcha ¡VOILÁ!

Hemos accedido al menú de configuración del dispositivo y ahí ya podríamos hacer lo que se nos ocurra…

Al igual que yo en este post he realizado una búsqueda geolocalizada y por un fabricante en concreto, se puede realizar cualquier tipo de búsqueda como servidores FTP con usuario Anonymus activado, cámaras ip, Servidores Webs con versiones Vulnerables conocidas, etc…

Buenos, espero que con esto seáis conscientes de que todo dispositivo conectado y publicado en internet es vulnerable al acceso ajeno y que lo primero que hay que hacer es cambiar las credenciales que vienen por defecto y no unas credenciales cualesquiera, sino unas credenciales robustas, ya que por fuerza bruta se podría atacar el acceso a dicho dispositivo. (Esto lo explicaremos en otro post)

También especificar que todo esto explicado aquí está expuesto con fines educativos para concienciar a las personas sobre las vulnerabilidades que existen en Internet

Un saludo.

Rafa Osuna