Anonimizando la Kali con anonym8

En determinadas ocasiones, necesitamos utilizar nuestra máquina de auditorías de manera anónima. La mayor parte de herramientas cuentan con una opción para configurar un proxy, ya sea http o sock, con lo que puede configurarse para utilizar TOR.

Sin embargo, no todas tienen esta característica, con lo que nos vemos obligados a utilizar herramientas adicionales como proxychains. Además, en muchas ocasiones queremos también comprobar el tráfico UDP, y esto no es posible hacerlo con TOR.

También es posible que queramos suplantar la MAC de la tarjeta de red, cambiar el nombre del host, no tener fugas de DNSs y, una vez terminada la auditoría, dejar todo como estaba, eliminando, por supuesto, los rastros que hayamos dejado en SWAP, cachés, etc.

Bien, para hacer todo esto, disponemos de un script que nos va a facilitar todo el trabajo. Lo podéis encontrar en https://github.com/HiroshiManRise/anonym8, y es válido para distribuciones basadas en Debian, por ejemplo, Kali.

¿Cómo lo instalamos?

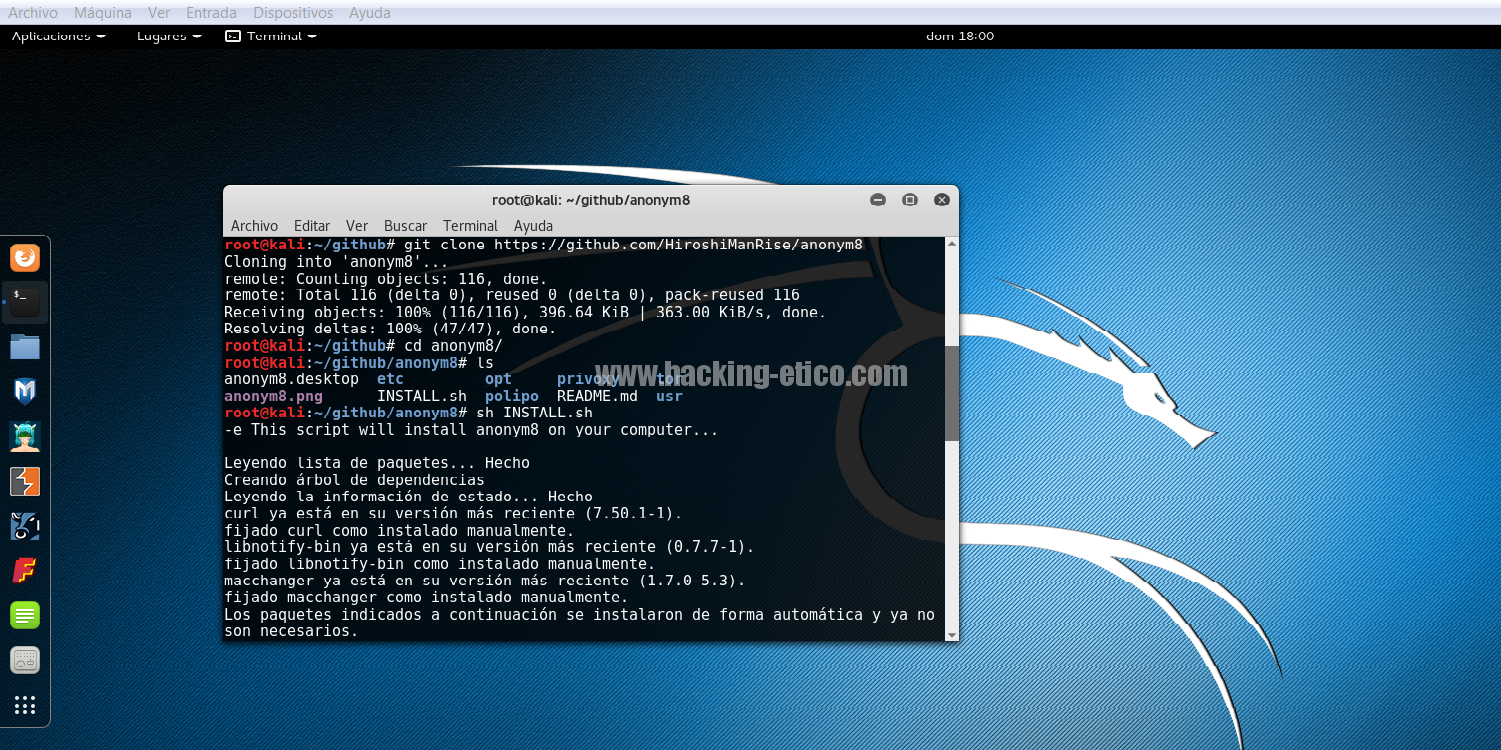

Es muy sencillo, tan solo clonamos el repositorio con:

$git clone https://github.com/HiroshiManRise/anonym8

Entramos en el directorio creado y ejecutamos INSTALL.sh. Este script se encargará de instalar los paquetes adicionales que necesitemos, como TOR, DNSMASQ, Privoxy, Polipo, etc. y configurarlos por nosotros:

Una vez termine la instalación, nos mostrará como utilizarla, con las diferentes opciones:

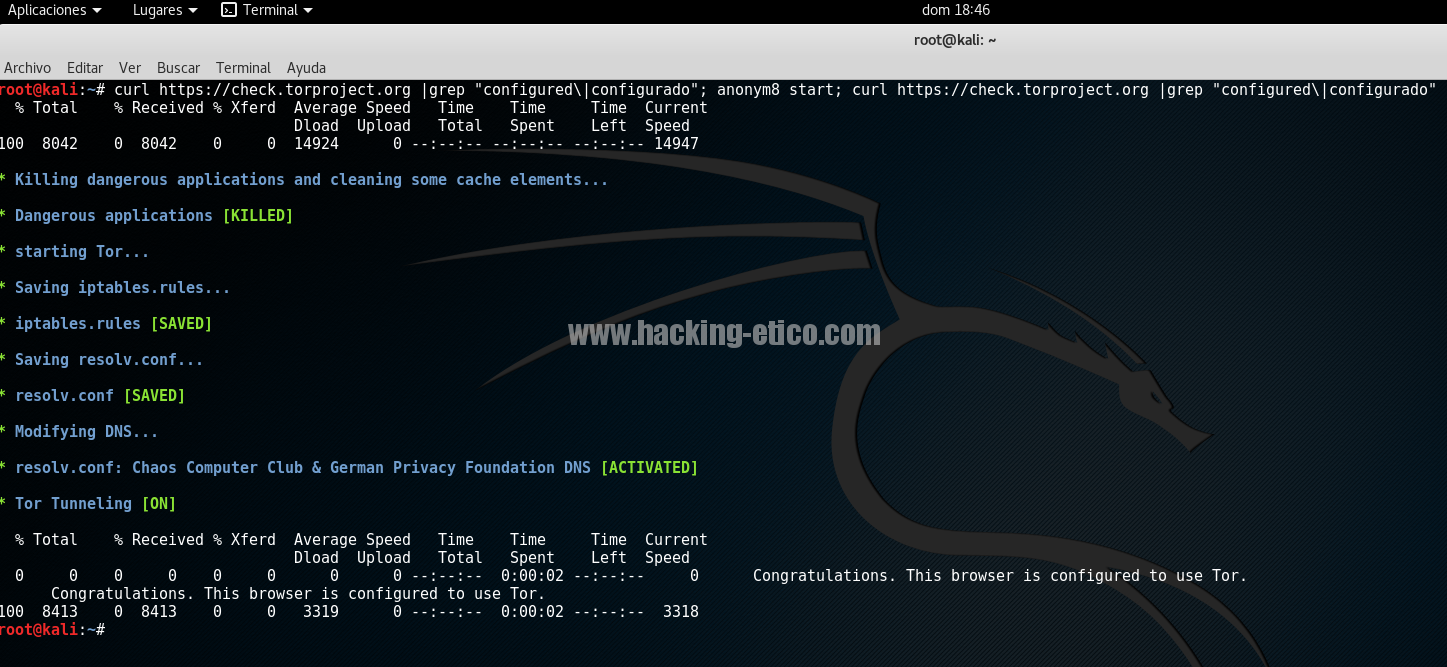

Empezaremos levantando el túnel TOR:

#anonym8 start

Y, cuando queramos cambiar la IP:

#anonym8 change

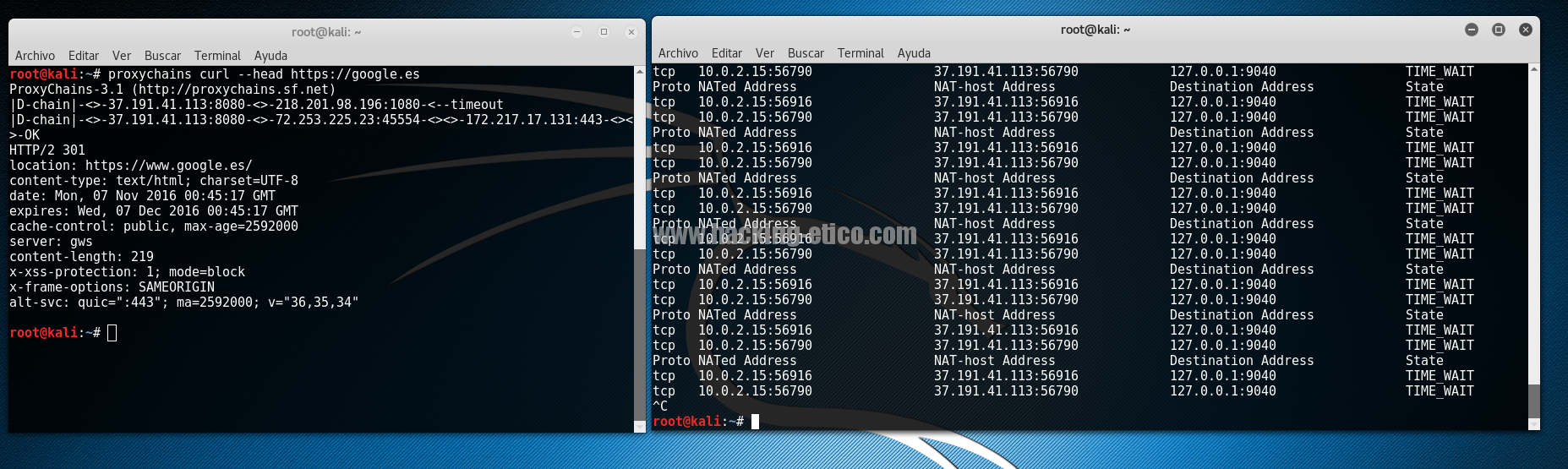

Bien, ahora, si necesitamos navegar por algún sitio que bloquee Tor, o necesitamos utilizar el protocolo UDP, podemos usar proxychains, de la siguiente manera. Editamos /etc/proxychains y lo dejamos la siguiente manera:

dinamic_chain

tcp_read_time_out 15000

tcp_connect_time_out 8000

[ProxyList]

# socks4 127.0.0.1 9050

http 37.191.41.113 8080

socks5 218.201.98.196 1080

socks5 72.253.225.23 45554

La opoción de dynamic_chain, permitirá utilizar aquel proxy que esté operativo. Podemos añadir también el de Tor, siempre que no necesitemos UDP. La conexión a los proxys se hará a través de Tor. Su funcionamiento será: tomará el primer proxy, desde él intentará conectar al segundo y, desde este último, al destino final. Si omitimos el proxy de tor, no pasaría nada, ya que, para conectar al primer proxy, lo hará a través de Tor (la salida solo puede hacerse a través de Tor) y desde éste, intentará conectar con alguno de la lista. Si no puede, lo hará directamente desde el primer proxy (al cual ya nos conectamos a través de Tor).

Para poder comprobar si todo va correctamente, podemos utilizar netstat-nat, que nos permite las conexiones que estamos haciendo a través de reglas DNAT y SNAT en el Firewall.

Os dejo unas listas de proxys gratuitos:

– http://spys.ru/en/socks-proxy-list/

– https://www.proxynova.com/proxy-server-list/

– http://proxylist.hidemyass.com/

- Un detalle a tener en cuenta es que, en algunas distribuciones, nos podemos encontrar con que no podemos navegar normalmente, ya que algunos servicios se inician de manera automática o por que no se han restaurado correctamente los backups. Para prevenir esto, revisar que privoxy, polipo y tor se encuentran desabilitados en el arranque:# systemctl status privoxy polipo tor

# systemctl disable privoxy polipo torEn el caso de iptables, no se crea la configuración persistente. En principio, el script hace una comprobación para que no se sobreescriba el backup. Como recomendación se puede hacer un backup del estado antes de ejecutar el start. Podemos hacerlo de la siguente manera:# iptables-save > /etc/network/iptables_backup.rulesPara restaurarlo, sería:

# iptables-restore < /etc/network/iptables.rules

De igual manera, sería conveniente sacar un backup del resolv.conf. Al igual que antes, al levantar el servicio, se hace un bakcup y, al pararlo, se restarura. Sin embargo, si no paramos, no se restaurará por sí solo, con lo que no podremos navegar a no ser que levantemos TOR.

Si paramos el servicio correctamente, todo debe volver a la normalidad, sin embargo, si no lo hacemos, al menos el backup del resolv.conf y hostname no se restaurarán.

Para iniciar todos los servicios, podemos utilizar el comando ‘anON’. Con él se iniciarán todos de manera automática. De igual manera, cuando necesitos pararlo, podemos ejecutar ‘anOFF’, dejando todo como estaba inicialmente.

Otro detalle más a tener en cuenta es que, si usamos tor-browser, éste levantará un servicio Tor, que se conectará a la red Tor a través del proxy transparente que ya tenemos. Esto no nos proporcionará mayor anonimato, pero sí más lentitud. Si utilizamos Firefox, debemos cambiar algunas opciones. Escribimos en la barra de direcciones: about:config (Aceptamos el riesgo) y buscamos las siguientes cadenas:

– media.peerconnection.enabled: La debemos dejar a «False», pues provoca fugas de IP, en el caso de Linux, nuestra IP interna. (Gracias por el tip a Oscar Navarrete @Navaguay)

– network.dns.blockDotOnion: Si queremos navegar por la DarkNet, debemos cambiarlo a «False», si no Firefox bloqueará los dominios onion. Cuando no vayamos a navegar por onion, lo volvemos a poner a True, siempre que no hayamos decidido utilizar como servidor de DNS el servicio de TOR de manera permanente.

¡¡Espero que os haya gustado !!