Luchando contra el phishing: Cazando Fake Mailers

Introducción

Van pasando los años, aparecen nuevas amenazas, nuevas herramientas de hacking y nuevos vectores de ataque, pero algunas de estas amenazas permanecen entre nosotros desde hace ya unos cuantos de años, y no parece que vayan a desaparecer, al menos a corto plazo. Se trata del Phishing, una amenaza que a estas alturas no hace falta explicar. De lo que vamos a hablar en esta entrada es de cómo poder defendernos del phishing, al menos de uno de sus vectores de ataque, los Fake Mailers, o servicios de envío de correos falsos.

Estos servicios son utilizados para enviar correos falsos a los objetivos del phishing, pudiendo incluso suplantar la identidad del remitente. Esta vía de ingeniería social es muy utilizada por los «phishers«, ya que a día de hoy todavía hay muchos usuarios de confían que un correo es legítimo porque el remitente es una persona conocida, y además así lo indica el «correo remitente«.

Ejemplo: Emkei’s Mailer

Uno de los servicios de Fake Mailing más famosos, es el de Emkei’s Mailer. Como podréis ver en su página web, se trata de un servicio muy simple, que cuenta con un formulario web en el que tan sólo tenemos que rellenar los datos necesarios para enviar nuestro e-mail falso a la víctima.

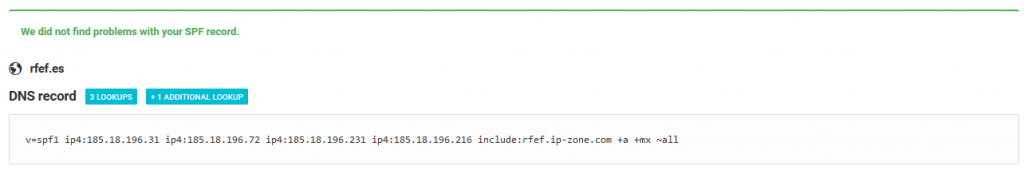

Aquí dependerá de la configuración de seguridad de los servidores de correo de que el correo falso llegue o no a su destino. En este caso, el dominio remitente parece que tiene bien configurado el registro SPF indicando desde dónde se envían los correos:

Si el servidor destinatario hace bien su trabajo, comprobará desde qué direcciones IP, registros A, registros MX se pueden enviar correos del dominio remitente. Pero, ¿qué ocurre si los servidores de correo no están bien configurados? El correo falso llegaría a la víctima, y aquí ya dependería de la formación y concienciación del usuario en materia de phishing.

Cazando Fake Mailers

Como la seguridad 100% no existe, podría ser una buena idea ir implantando diferentes capas de seguridad, por aquello del «Defence in Depth«, o defensa por profunidad o defensa multicapa (hay muchas definiciones).

Una de esas capas podría ser la denegación o el bloqueo de correos que tengan como origen las direcciones IP de estos Fake Mailers. No es una bala de plata, pero todo suma, ¿verdad? 😉

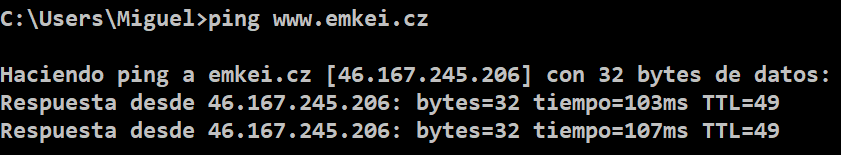

Tenemos que prestar especial atención, y no confundir el servicio web del Fake Mailer, con su servicio de correo.

Esta dirección IP corresponde al servidor web desde donde enviamos el formulario con el correo falso, pero ¿es esta misma IP la que tenemos que bloquear en nuestra seguridad perimetral?

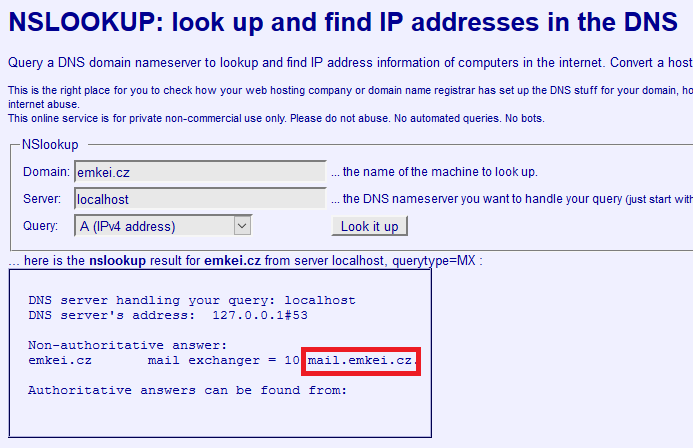

En este caso no, ya que el servicio utiliza un registro MX que difiere al registro A de este dominio.

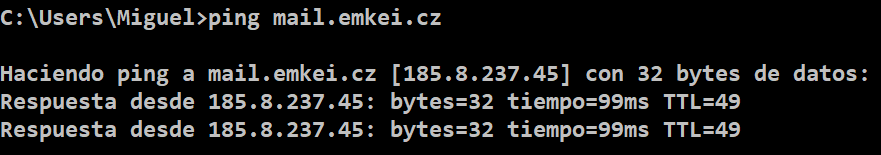

Podemos comprobar que tiene un registro MX propio, cuya dirección IP, como se puede ver en la siguiente imagen, difiere de la dirección IP del servicio web.

Por lo tanto la dirección IP que tendremos que añadir en nuestras listas negras será la del servicio mail.

Otros Fake Mailers

Por desgracia, Emkei no es el único servico de Fake Mailing, y existen muchos más. Algunos de ellos son:

- anonymailer.net

- deadfake.com

- anonymousemail.me

- spoofbox.com

- …

Un ejercicio interesante, podría ser el del descubrimiento de nuevos servicios de Fake Mailers, y sus registros MX asociados, para incluirlos en una lista negra para integrarla en nuestra seguridad perimetral, o en el propio servidor de correo si lo tenemos externalizado.

Conclusión

No podemos confiar toda la seguridad en la configuración «segura» de los correos, siempre hay algún matiz que se nos pueda escapar. Los usuarios a día de hoy, tampoco están totalmente concienciados y preparados para enfrentarse a este tipo de amenazas.

Además, es importante recordar que casi el 80% de los casos de ransomware tienen como foco de entrada el correo electrónico.

Es una simple idea más, la seguridad 100% no existe, y al final se trata de sumar. Si a alguien se le ocurren más ideas al respecto o cualquier comentario, estaría encantado de que lo compartieráis.

Me podéis encontrar en Twitter @miguel_arroyo76.

¡Saludos!